May 2019

Architecturen voor Cybersecure Systemen

09/05/19 15:56 Filed in: cybersecurity

Architecturen voor Cybersecure Systemen

Open netwerken

Een van de meest voorkomende aanbevelingen en strategieën op het gebied van Cybersecurity is het scheiden van de applicatie en de communicatie lagen. De gedachte daarachter is dat als het lukt de communicatie laag “transparant te maken” voor de applicatie, je bij een security incident in de communicatie laag die laag kunt vervangen zonder de functionele eigenschappen en dus de (spoorweg)veiligheid van de applicatie aan te tasten. In theorie moeten dan ook de safety case en de certificaten voor de applicatie onafhankelijk van de communicatie laag zijn.

Dit principe paste men voor het eerst toe in ERTMS in de communicatie tussen baan en trein. De Euroradio laag moest de datacommunicatie tussen baan en trein door middel van cryptografie beschermen tegen vervalsingen van berichten en daarmee onafhankelijk maken van het GSM-R kanaal.

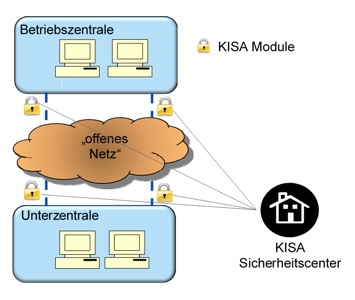

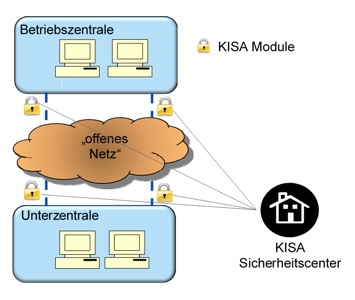

In 2013 zien we dit principe terug in het KISA (Kommunikations Infrastruktur fur Sicherheitskritische Anwendungen) concept van Deutsche Bahn (DB Netze om precies te zijn):

KISA concept, (c) DB Netze, uit 'Kan man sich geschlossene Netze noch leisten?", 2013

De communicatie tussen de Betriebszentrale (Traffic Management Systeem) en de Unterzentrale (bijv. een interlocking of een RBC) verloopt via een open netwerk en wordt beschermd en bewaakt door het KISA Sicherheitscenter. De gedachte daarbij is dat je de beste netwerkencryptie koopt die je kunt betalen (“military grade”). Ooit zal die wel worden gekraakt en dan moet je die zo snel mogelijk vervangen door een betere die er tegen die tijd dan hopelijk is. Het TMS, de Interlocking en het RBC worden niet vervangen, alleen de modems en routers waarmee ze aan het netwerk hangen.

Ook vandaag de dag worden deze aanbevelingen gedaan voor ERTMS, bijv naar aanleiding van de kritiek van het het Bureau Informatie Technologie (BIT) op de zwakke cybersecurity analyse van ERTMS.

Bij de implementatie van Euroradio en GSM-R in ERTMS is het niet echt gelukt deze strakke scheiding met standaard interfaces aan te houden. Daarbij komt dat deze architectuur wel beschermt tegen vervalsing, intrusion en dergelijke risico’s, maar niet tegen denial of service aanvallen. Om het treinverkeer stil te leggen is het immers helemaal niet nodig berichtenverkeer te onderscheppen of te vervalsen. Als de communicatie tussen baan en trein wordt onderbroken stopt na een enkele minuut de trein vanzelf. Dat is nu juist een gevolg van veiligheidsvoorwaarde in het ontwerp van het ERTMS systeem. Met een simpele jamming aanval leg je het radioverkeer plat. Dat is in 2015 al beschreven en gedemonstreerd in het UIC Secret project. Elke GSM-R mast is dus een “attack vector” voor kwaadwilligen.

Een ander bezwaar is dat deze architectuur aanbevelingen alleen realiseerbaar is in moderne systeemarchitecturen die op IT platformen en open communicatie standaarden zijn gebaseerd. Maar voor oudere systemen met niet-standaard communicatie verbindingen, denk in Nederland aan EBS en VPI, lukt dat niet zomaar. En toch zullen die ook steeds meer over open netwerken moeten gaan communiceren, al was het maar omdat als die eigen, specifieke en zogenaamd gesloten, netwerken niet meer te betalen en onderhouden zullen worden, of al zijn.

Links en literatuur:

http://www.secret-project.eu/IMG/pdf/white_paper_security_of_railway-against_em_attacks.pdf

http://www.cyrail.eu/IMG/pdf/final_recommendations_cyrail.pdf

https://www.commoncriteriaportal.org/files/ppfiles/pp0085a_pdf.pdf

Kann man sich geschlossene Netze noch leisten?, 13. Internationaler SIGNAL+DRAHT – Kongress, 2013

Open netwerken

Een van de meest voorkomende aanbevelingen en strategieën op het gebied van Cybersecurity is het scheiden van de applicatie en de communicatie lagen. De gedachte daarachter is dat als het lukt de communicatie laag “transparant te maken” voor de applicatie, je bij een security incident in de communicatie laag die laag kunt vervangen zonder de functionele eigenschappen en dus de (spoorweg)veiligheid van de applicatie aan te tasten. In theorie moeten dan ook de safety case en de certificaten voor de applicatie onafhankelijk van de communicatie laag zijn.

Dit principe paste men voor het eerst toe in ERTMS in de communicatie tussen baan en trein. De Euroradio laag moest de datacommunicatie tussen baan en trein door middel van cryptografie beschermen tegen vervalsingen van berichten en daarmee onafhankelijk maken van het GSM-R kanaal.

In 2013 zien we dit principe terug in het KISA (Kommunikations Infrastruktur fur Sicherheitskritische Anwendungen) concept van Deutsche Bahn (DB Netze om precies te zijn):

KISA concept, (c) DB Netze, uit 'Kan man sich geschlossene Netze noch leisten?", 2013

De communicatie tussen de Betriebszentrale (Traffic Management Systeem) en de Unterzentrale (bijv. een interlocking of een RBC) verloopt via een open netwerk en wordt beschermd en bewaakt door het KISA Sicherheitscenter. De gedachte daarbij is dat je de beste netwerkencryptie koopt die je kunt betalen (“military grade”). Ooit zal die wel worden gekraakt en dan moet je die zo snel mogelijk vervangen door een betere die er tegen die tijd dan hopelijk is. Het TMS, de Interlocking en het RBC worden niet vervangen, alleen de modems en routers waarmee ze aan het netwerk hangen.

Ook vandaag de dag worden deze aanbevelingen gedaan voor ERTMS, bijv naar aanleiding van de kritiek van het het Bureau Informatie Technologie (BIT) op de zwakke cybersecurity analyse van ERTMS.

Bij de implementatie van Euroradio en GSM-R in ERTMS is het niet echt gelukt deze strakke scheiding met standaard interfaces aan te houden. Daarbij komt dat deze architectuur wel beschermt tegen vervalsing, intrusion en dergelijke risico’s, maar niet tegen denial of service aanvallen. Om het treinverkeer stil te leggen is het immers helemaal niet nodig berichtenverkeer te onderscheppen of te vervalsen. Als de communicatie tussen baan en trein wordt onderbroken stopt na een enkele minuut de trein vanzelf. Dat is nu juist een gevolg van veiligheidsvoorwaarde in het ontwerp van het ERTMS systeem. Met een simpele jamming aanval leg je het radioverkeer plat. Dat is in 2015 al beschreven en gedemonstreerd in het UIC Secret project. Elke GSM-R mast is dus een “attack vector” voor kwaadwilligen.

Een ander bezwaar is dat deze architectuur aanbevelingen alleen realiseerbaar is in moderne systeemarchitecturen die op IT platformen en open communicatie standaarden zijn gebaseerd. Maar voor oudere systemen met niet-standaard communicatie verbindingen, denk in Nederland aan EBS en VPI, lukt dat niet zomaar. En toch zullen die ook steeds meer over open netwerken moeten gaan communiceren, al was het maar omdat als die eigen, specifieke en zogenaamd gesloten, netwerken niet meer te betalen en onderhouden zullen worden, of al zijn.

Links en literatuur:

http://www.secret-project.eu/IMG/pdf/white_paper_security_of_railway-against_em_attacks.pdf

http://www.cyrail.eu/IMG/pdf/final_recommendations_cyrail.pdf

https://www.commoncriteriaportal.org/files/ppfiles/pp0085a_pdf.pdf

Kann man sich geschlossene Netze noch leisten?, 13. Internationaler SIGNAL+DRAHT – Kongress, 2013